La Internet de les Coses (IoT), la presència constant de serveis en el núvol, les xarxes socials i Internet en general amaguen febleses en els seus sistemes o infraestructures que ciberdeliqüents poden usar per a robar informació, realitzar ciberespionatge industrial o fins i tot deixar a una empresa sense serveis de comunicació en línia.

La millor defensa davant la ciberdelinqüència és la PREVENCIÓ. Aquesta prevenció comença coneixent els nostres sistemes realitzant untest d’intrusió – Pentesting.

Què és un test d’intrusió?

El servei de Basic Penetration Testing (BPT) és el procés d’avaluar l’estat de seguretat actual d’un sistema o xarxa d’una organització per a trobar vulnerabilitats que un atacant podria explotar per a obtenir accés no autoritzat als sistemes i la informació. En definitiva, detectem, categoritzem i proposem pautes de correcció de vulnerabilitats conegudes o desconegudes en els sistemes de maquinari o programari.

Objectius del Pentesting

- Recopilar informació pública de l’organització relacionada amb TU i identificar els actius de tecnologia de la informació (TU) per a produir una llista de vulnerabilitats conegudes presents en els sistemes i aplicacions ajudant a mitigar-les abans que puguin ser explotades.

- Simular un esdeveniment de hacking real per a provar la solidesa dels seus sistemes, els seus defenses i les mesures de seguretat existents.

- Avaluar l’estat del sistema de TI enfront d’atacs.

Abast d’un test d’intrusió

Realitzem els nostres Assajos de Penetració en dos formats:

- Proves de penetració bàsica externes: Realitzades de manera remota sense accés intern pels nostres experts en seguretat. L’objectiu és identificar i, classificar les febleses dels actius del client públics en internet (els actius de TU d’una organització) com a servidors web, portes d’enllaç de xarxa, VPN, servidors de correu electrònic i firewalls.

- Proves internes de penetració bàsica: Realitzades des de les instal·lacions de l’organització, identifiquem i classifiquem amenaces i vulnerabilitats en la xarxa interna des del punt de vista d’algú que ja té accés a la xarxa de l’organització, com un empleat, col·laborador o convidat. També ajuda a una organització a determinar el seu compliment de les polítiques, estàndards i procediments globals o locals en termes de seguretat de la informació, protecció de dades i segmentació de la xarxa.

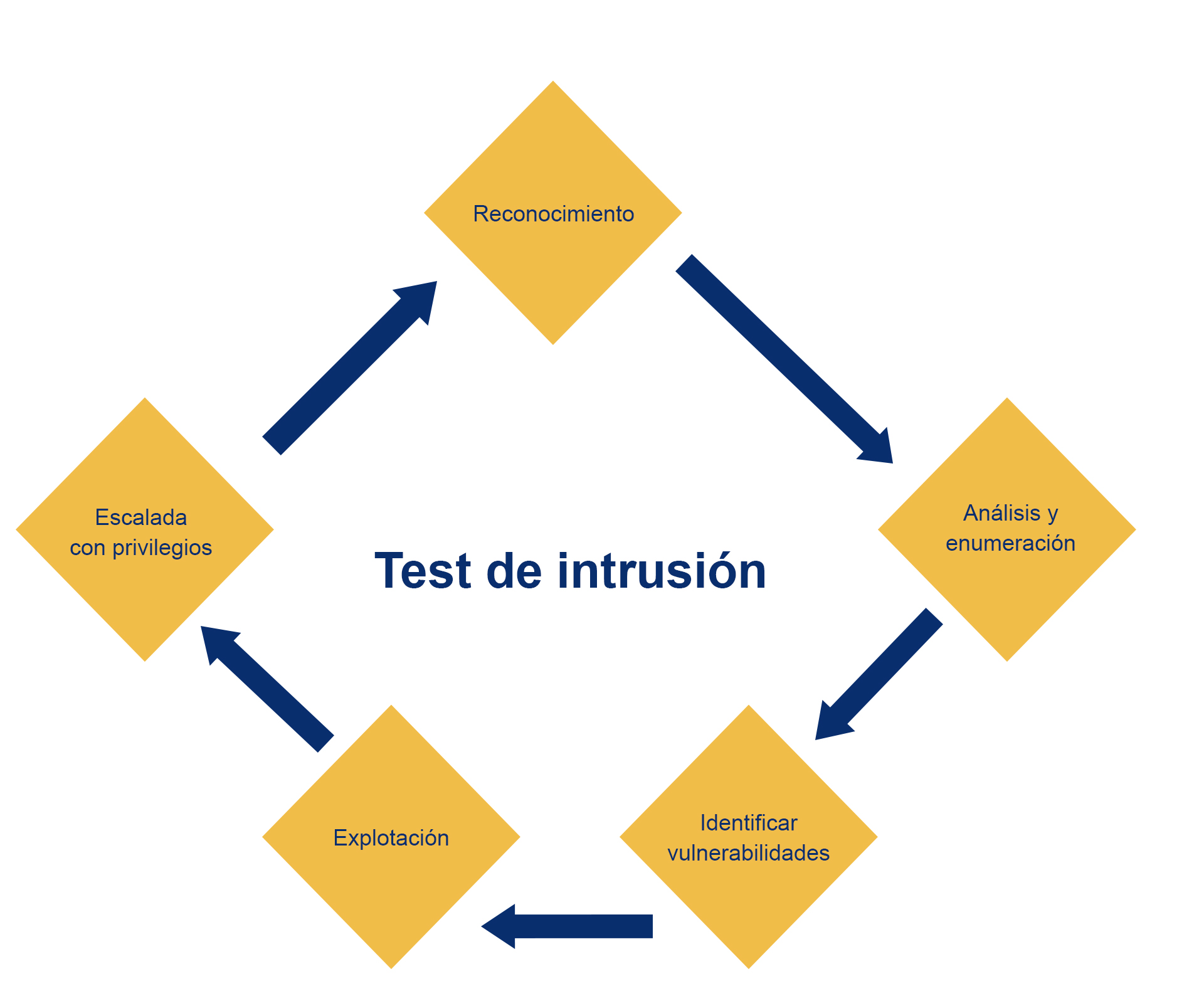

Procediment del test d’intrusió:

Utilitzarem una combinació de mètodes d’escaneig automatitzats i manuals i emprant eines comercials i disponibles públicament, així com scripts personalitzats i aplicacions desenvolupades per LISOT.

El procés de prova de penetració consta dels següents passos:

- Reconeixement: recopilació de dades preliminars sobre l’organització objectiu. Les dades es recopilen amb la finalitat de planificar millor l’atac. La informació recopilada en aquest pas inclou intervals d’adreces IP, adreces de correu electrònic públiques, llocs web, etc.

- Anàlisis i enumeració: recopila més informació sobre els sistemes connectats, així com l’execució d’aplicacions i serveis en la xarxa de l’organització. També es recopila informació com el tipus i la versió de sistemes operatius, comptes d’usuari, adreces de correu electrònic, la versió del servei i, nombres de versions entre altres.

- Identificar vulnerabilitats:en funció de la informació recopilada en les dues fases anteriors, identificarem els serveis vulnerables que s’executen en la seva xarxa o les aplicacions que tenen vulnerabilitats conegudes.

- Explotació:Usem codi fàcilment disponible o creem un personalitzat per a aprofitar les vulnerabilitats identificades per a obtenir accés al sistema objectiu.

- Escalada de privilegis:en alguns casos, la vulnerabilitat existent proporciona accés de baix nivell, com l’accés normal dels usuaris amb privilegis limitats. En aquest pas, intentarem obtenir accés administratiu complet en la màquina. En aquest pas, intentarem obtenir accés administratiu complet en la màquina.

Per què realitzar un Pentesting?

La millor manera de conèixer que segura és una web, xarxa o sistema informàtic d’una companyia és posant-ho a prova. Per això, quan es contracta un servei de test d’intrusió, l’auditor actua amb tècniques similars a les d’un ciberdelinqüent que realitza un atac amb males intencions. És a dir, actua com si volgués robar informació o actuar de manera il·legítima. D’aquesta manera, posa a prova els sistemes i descobreix fins a quin punt estan preparats per a afrontar un atac real de tipus intrusiu.

T’interesa posar a prova els teus sistemes? Contacta’ns per a realitzar un test de intrusió.